Wird empfohlen, eine Firewall/einen Router auf einer virtuellen Maschine auszuführen?

Googeln fand mich Leute, die sagten, dass das Ausführen einer Firewall / eines Routers als virtuelle Maschine "gefährlich" ist, aber keiner von ihnen gibt einen Grund, warum es so ist. Ich habe auch Beiträge von Personen gefunden, die Firewalls erfolgreich wie auf einer virtuellen Maschine ausführen.

Hat jemand Erfahrung damit?

Was wären die Vor-oder Nachteile beim Ausführen einer Firewall / eines Routers auf einer virtuellen Maschine in etwas wie proxmox vs ob einer physischen Maschine?

3 answers

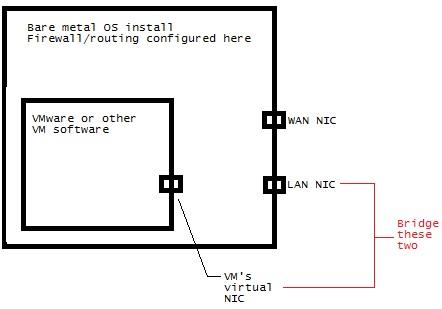

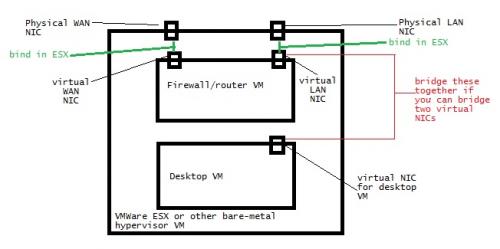

Wirklich der richtige Weg, Dinge zu tun, ist das Gegenteil davon, wie Sie nähern, wenn Sicherheit ein vorrangiges Anliegen ist. Sie möchten den Router/die Firewall auf dem Bare Metal ausführen und eine VM darin für die standardmäßige Desktop-oder Servernutzung hosten.

Verzeihen Sie meine beschissene MS Paint illustration.

Wenn Sie die Netzwerkkarte der VM und die LAN-Netzwerkkarte (vom Bare-Metal-Betriebssystem) überbrücken, können sie für Firewalling-oder Routingzwecke als dieselbe "LAN" - Schnittstelle angezeigt werden.

Die Meisten die Sicherheitsprobleme wären, wenn jemand zur Konsole gehen würde, während dies ausgeführt wird, und Ihre Router/Firewall - VM deaktivieren oder das Überbrücken/Lösen Ihrer Netzwerkkarte von der VM deaktivieren würde-oder wenn jemand eine Fernbedienung in das System einführen und dies tun würde. Es besteht wie immer die Möglichkeit, dass schädliche Software etwas Verrücktes tun könnte.

Sie könnten dies tun und jede VM-Software verwenden, wenn Sie möchten, aber der Nachteil ist, wenn Sie etwas wie ESX verwenden, müssen Sie stattdessen in die Desktop-VM RDP des direkten Zugriffs über die Konsole.

Warning: date(): Invalid date.timezone value 'Europe/Kyiv', we selected the timezone 'UTC' for now. in /var/www/agent_stack/data/www/techietown.info/template/agent.layouts/content.php on line 61

2014-03-11 16:55:56

Es gibt kommerzielle Produkte wie Check Point und " VSX " - Systeme, die "virtuelle Firewalls" auf einer bestimmten Hardwarebasis bereitstellen. Wenn wir über VMware oder besseres Cloud-basiertes Firewalling sprechen. Sie richten eine Firewall " in " der Cloud ein, um das "interne" Cloud-Netzwerk "zu segmentieren, nicht die Kommunikation zwischen einer Cloud und einem anderen Netzwerk.

Die Leistung ist sehr begrenzt und die Leistung in einer Cloud wird gemeinsam genutzt. Eine ASIC - basierte Firewall kann > 500GBps tun. Eine VMware-basierte Firewall oder Switch tut

Wir sehen dies in "fehlerhaften" Paketen (auch bekannt als Frames, Fragmente, Segmente usw.) Man könnte also sagen, dass die Verwendung von "Zwischengeräten" unsicher ist. Auch der deutsche NIST namens BSI erklärte vor einigen Jahren, dass die virtuellen Router (wie VDCs (Virtual Device Context - Cisco Nexus)) und VRF (Virtual Route Forwarding) ist unsicher. Unter einem Gesichtspunkt ist der Austausch von Ressourcen immer ein Risiko. Der Benutzer kann Ressourcen ausnutzen und die Servicequalität für alle anderen Benutzer reduzieren. Was global die gesamten VLAN-und Overlay-Technologien (wie VPN und MPLS) in Frage stellen würde.

If Sie haben wirklich hohe Ansprüche an die Sicherheit, die ich verwenden würde, dedizierte hardware und dedizierten Netzwerk (einschließlich Standleitungen!) Wenn Sie sich Fragen, ob der hypervisor (vor allem in bare-metal) ist eine spezielle security-problem in ein gängiges Szenario... Ich würde nein sagen.

Warning: date(): Invalid date.timezone value 'Europe/Kyiv', we selected the timezone 'UTC' for now. in /var/www/agent_stack/data/www/techietown.info/template/agent.layouts/content.php on line 61

2014-03-11 14:50:14

Normalerweise ist eine virtuelle Maschine über eine überbrückte Verbindung mit dem Netzwerk verbunden (dh die Vernetzung erfolgt über den physischen Computer, auf dem sie ausgeführt wird). Die Verwendung der VM als Firewall bedeutet, dass der gesamte Datenverkehr auf den physischen Computer übertragen werden kann, dann werden die Pakete an die VM gesendet, gefiltert und dann wieder an den physischen Computer gesendet. Da der physische Computer ungefilterte Pakete aufnehmen kann und für die Verteilung der Pakete an den Rest des Netzwerks verantwortlich ist, ist dies ausnutzbar für senden Sie ungefilterte Pakete im Netzwerk.

Warning: date(): Invalid date.timezone value 'Europe/Kyiv', we selected the timezone 'UTC' for now. in /var/www/agent_stack/data/www/techietown.info/template/agent.layouts/content.php on line 61

2014-03-11 10:35:42