Wie kann ich die Ereignisanzeige verwenden, um die nach Benutzer gefilterten Anmeldezeiten zu bestätigen?

Ich muss meine Start-und Endzeiten bei der Arbeit protokollieren. Gelegentlich vergesse ich dies und hatte eine gute Idee, dass ich durch die Überprüfung des Sicherheitsereignisprotokolls meine Zeiten rückwirkend ermitteln kann.

Leider sind die Protokolle viel größer als ich dachte und es dauert eine Weile, bis sie in der Ereignisanzeige angezeigt werden. Außerdem habe ich versucht, die Protokolle nach Datum und Benutzer-ID zu filtern, aber bisher hat dies keine Ergebnisse erbracht.

Angenommen, meine Idee ist machbar, kann jemand schritt-durch Was müsste ich tun, um die benötigten Informationen abzurufen?

- AKTUALISIERUNG:

Ich folgte den Anweisungen von @surfasb und kam zu dem Punkt, an dem ich nur die Anmeldungen sehen kann, aber einige davon sind Anmeldungen auf Systemebene (dh nicht-menschliche). Ich möchte nur meine "physischen" Anmeldungen sehen (es würde nur zwei oder drei solcher Ereignisse an Wochentagen geben) und nicht alle anderen Dinge.

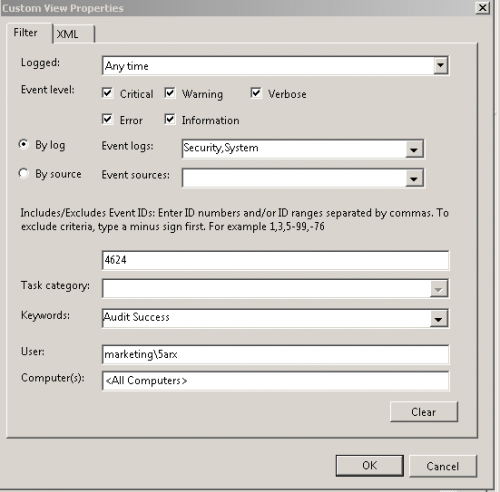

Ich habe versucht, meinen Windows-Benutzernamen wie unten gezeigt mit domain\username und nur username aber das filtert einfach alles heraus. Können Sie helfen?

4 answers

Die Standardkonfiguration macht es ziemlich chaotisch. Dies liegt daran, dass Windows auch jederzeit verfolgt, wenn Sie sich bei Netzwerkcomputern anmelden müssen. Es verfolgt auch jedes Mal, wenn Ihr Computerkonto, nicht das Benutzerkonto, eine Anmeldesitzung erstellt.

Sie sollten die Option audit account logon verwenden und nicht die Option audit logon.

Die Ereignisse, nach denen Sie suchen, haben den vollständig qualifizierten Domainnamen Ihres Kontos. Zum Beispiel, wenn Sie nicht auf einer Domain sind, die Suche der gesuchte Text ist computer_name / account_name.

Bearbeiten

Eine andere Idee ist das Erstellen von Anmelde-und Abmeldeskripten. Abhängig von Ihrer Windows 7-Edition können Sie die Gruppenrichtlinienkonsole mit gpedit.msc aufrufen.

Dann benötigen Sie nur eine Batchdatei mit dem Befehl logevent "My login/logoff event" -e 666. Dieses Ereignis wird im Anwendungsprotokoll angezeigt

Bearbeiten

Dies ist einfacher, wenn Sie sich nicht in einer Domäne befinden. Wenn Sie unter Lokale Sicherheit / lokale Richtlinien gehen / Sicherheitsoptionen, suchen Sie nach dem " Force Audit..." Option. Ich habe den Namen vergessen. Aber deaktivieren Sie es. Dadurch werden die Sicherheitsprotokolle weniger ausführlich, da ein Benutzer, der sich an der Konsole anmeldet, in einigen Fällen die gleiche Ereignis-ID hat . Einige Ereignis-IDs, nach denen Sie suchen möchten:

- Ereignis 4647-Dies ist, wenn Sie die Schaltfläche Abmelden, Neustart, Herunterfahren drücken. Windows Update Neustart Ihres Computers setzt manchmal auch dieses Ereignis aus : (

- Ereignis-4648 - dies ist, wenn ein Prozess(der beinhaltet der Anmeldebildschirm) verwendet Ihre expliziten Anmeldeinformationen, anstatt ein Token zu sagen, um sich anzumelden. Dazu gehören der Befehl Runas und viele Male Backup-Programme.

- Ereignis 4800-Wenn Ihre Workstation gesperrt ist, z. B. durch Drücken von WIN + L

- Ereignis 4801-Wenn Ihre Workstation entsperrt ist

Im Allgemeinen können Sie die Ereignisse 4647 und 4648 verwenden. Leider gibt es keine sichere Feuermethode, da es tausend Dinge gibt, die passieren, wenn Sie sich anmelden und abmelden. Computer.

Dafür lohnt es sich, bei der Arbeit nach dem Login-Skript zu suchen, und beim Abmelden gibt es zwei Programme sowie ein Sync-Ereignis, nach dem wir als Sure Fire-Ereignisse suchen.

Warning: date(): Invalid date.timezone value 'Europe/Kyiv', we selected the timezone 'UTC' for now. in /var/www/agent_stack/data/www/techietown.info/template/agent.layouts/content.php on line 61

2011-09-22 17:06:39

Einfache Lösung:

- Öffnen Sie das Ereignis oder die Ereignisse, für die Sie eine benutzerdefinierte Ansicht erstellen möchten.

- Verschieben Sie das Fenster an eine Stelle, die sichtbar ist (eine Seite des Bildschirms, zweiter Monitor oder Drucken)

- Erstellen Sie eine neue Ansicht und definieren Sie mithilfe der geöffneten Ereignisparameter (z. B. Benutzer, Schlüsselwörter, Computer usw....) In diesem Fall war der Benutzer N / A, also habe ich nur den Computer und die Ereignis-ID (4648, nicht 4624)

- Nach Änderung der Parameter nach Bedarf, speichern.

Diese Methode ist nützlich für alle Ereignisse oder Ereignissätze, die Sie protokollieren möchten. Es erfordert keine komplexen Aufgaben oder Software von Drittanbietern.

Warning: date(): Invalid date.timezone value 'Europe/Kyiv', we selected the timezone 'UTC' for now. in /var/www/agent_stack/data/www/techietown.info/template/agent.layouts/content.php on line 61

2018-07-03 13:59:25

Ich hatte das gleiche Problem und konnte es mit folgenden Schritten lösen:

A: Installiere MyEventViewer (Freeware) und öffne die Ereignisliste in diesem Programm.

Leider habe ich in MyEventViewer nicht gefunden, wie ich die Ereignisse nach Beschreibung filtern kann (und die Beschreibung ist, wo der Anmeldename gespeichert ist), aber zumindest wird die Beschreibung in der Haupttabelle angezeigt.

B: Exportieren Sie diese Tabelle nach log1.txt

C: Verwenden Sie einige erweiterte Text suchprogramm zum Extrahieren der Anmeldezeiten für einen bestimmten Benutzer.

Ich habe grep benutzt.

Dies ist das format der exportierten Ereignisse:

Protokolltyp: Sicherheit

Ereignistyp: Audit Erfolg

Zeit : 10.12.2012 18:33:24

Ereignis-ID: 680

Benutzername : SYSTEM -

Computer: JJJJ

Ereignisbeschreibung: Anmeldeversuch von: MICROSOFT_AUTHENTICATION_PACKAGE_V1_0 Anmeldekonto: XXX Quelle Workstation: YYY Fehlercode: 0x0

==================================================

==================================================

Extrahieren Sie zuerst alle Anmeldungen zu Hause nach Benutzer XXX.

$ grep -B 4 "Logon attempt by: MICROSOFT_AUTHENTICATION_PACKAGE_V1_0 Logon account: XXX" log1.txt > log2.txt

Dadurch werden die Anmeldeversuche nach Benutzer XXX gefiltert und in log2 gedruckt.txt. -Die Option B 4 grep wird benötigt, da die gesuchten Informationen (Anmeldezeit) 4 Zeilen über der Zeile gespeichert sind, die das gesuchte Muster enthält (Benutzernamen).

D: Login-Zeiten aus log2 extrahieren.txt

$ grep "Time" log2.txt > log3.txt

Jetzt log3.txt listet alle Anmeldezeiten für den angegebenen Benutzer auf:

Zeit : 10.12.2012 14:12:32

Zeit : 7.12.2012 16:20:46

Zeit : 5.12.2012 19:22:45

Zeit : 5.12.2012 18:57:55

Eine einfachere Lösung existiert wahrscheinlich, aber ich konnte sie nicht finden, also musste dies den Trick für mich tun.

Warning: date(): Invalid date.timezone value 'Europe/Kyiv', we selected the timezone 'UTC' for now. in /var/www/agent_stack/data/www/techietown.info/template/agent.layouts/content.php on line 61

2020-06-12 13:48:39

Versuchen Sie, die Registerkarte XML zu verwenden, und geben Sie Folgendes an:

<QueryList>

<Query Id="0" Path="Security">

<Select Path="Security">*[System[EventID=4672]

and EventData[Data[@Name='SubjectUserName'] = 'your_username']]

</Select>

</Query>

</QueryList>

Warning: date(): Invalid date.timezone value 'Europe/Kyiv', we selected the timezone 'UTC' for now. in /var/www/agent_stack/data/www/techietown.info/template/agent.layouts/content.php on line 61

2016-07-20 14:38:57